Mikrotik Bridge VLAN Filtering

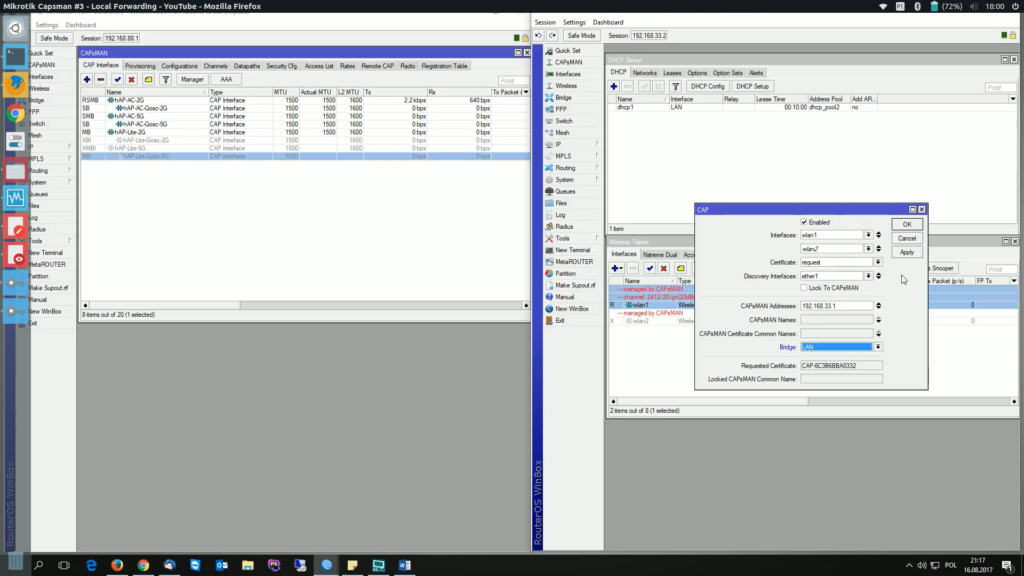

W poprzednim wpisie przedstawiłem podstawową konfigurację vlanów na Mikrotiku. W tej części dokładamy kolejny router Mikrotika. Schemat i założenia Podobnie jak wcześniej głównym routerem jest CRS, tym razem nie łączymy…