Posted inBezpieczeństwo w sieci vpn

Mikrotik IKEv2 z NordVPN

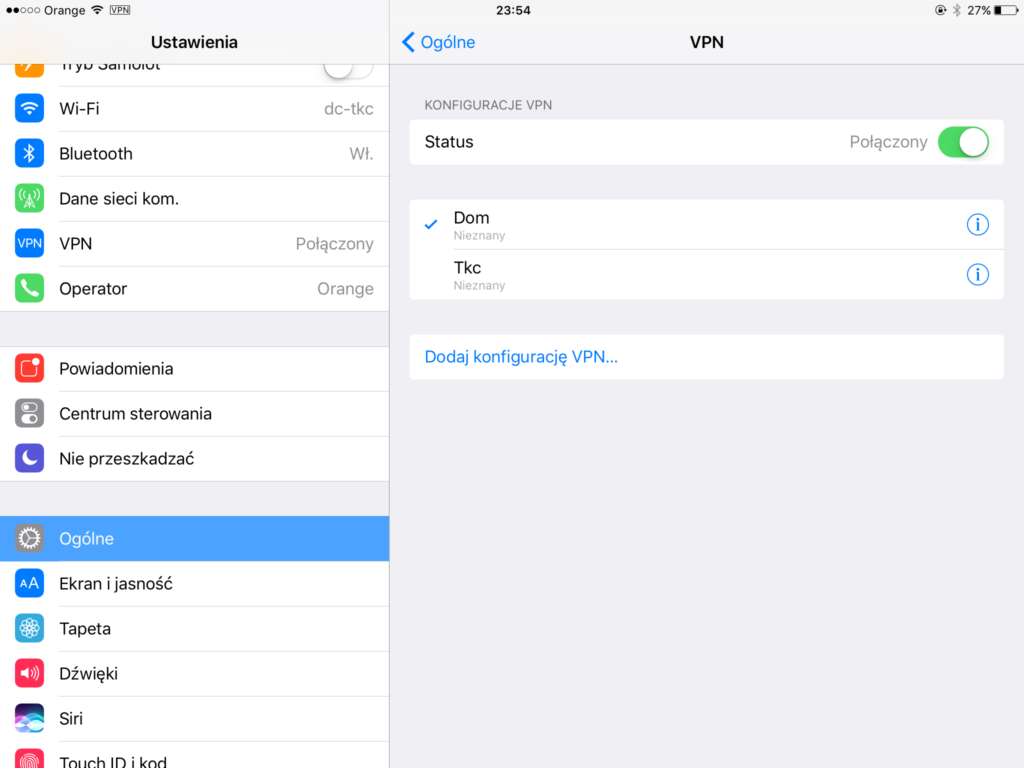

Temat bezpieczeństwa i prywatności w sieci powinien poznać, każdy z użytkowników Internetu. Jednym z pierwszych przydatnych zagadnień jest VPN. We wcześniejszym wpisie poruszałem zagadania, dlaczego warto korzystać z VPNa i jakiego usługodawce wybrać. Dodatkowo jednym z najpopularniejszych wpisów na moim blogu jest opis konfiguracji OpenVPNa, dlatego postanowiłem...