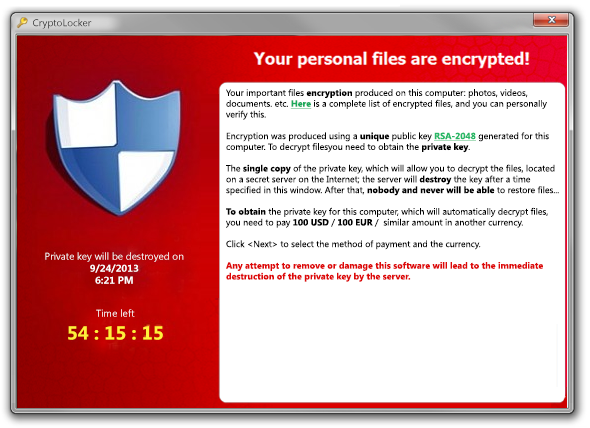

Nowa wersja CryptoLocker?

Od około tygodnia w sieci panuje nowsza wersja CryptoLockera, czyli złośliwego oprogramowania, które po zainfekowaniu szyfruje nasze dane na dysku. W obecnej chwili podszywa się pod maile z Poczty Polskiej, jako niedostarczone awizo. Problem jest duży ponieważ szyfruje także dyski sieciowe typu OneDrive czy Dropbox. W przypadku poprzednich wersji CL mogliśmy jeszcze odzyskać zaszyfrowane dane, poprzez odtworzenie plików z poprzedniej wersji, to z nową wersją nie jest już tak łatwo.

Od około tygodnia w sieci panuje nowsza wersja CryptoLockera, czyli złośliwego oprogramowania, które po zainfekowaniu szyfruje nasze dane na dysku. W obecnej chwili podszywa się pod maile z Poczty Polskiej, jako niedostarczone awizo. Problem jest duży ponieważ szyfruje także dyski sieciowe typu OneDrive czy Dropbox. W przypadku poprzednich wersji CL mogliśmy jeszcze odzyskać zaszyfrowane dane, poprzez odtworzenie plików z poprzedniej wersji, to z nową wersją nie jest już tak łatwo.

Wybranie Poczty Polskiej oraz innych przewoźników, kurierów nie jest przypadkowe. Atakujący liczy na naszą nieuwagę, bądź rutynę, ponieważ część z nas może faktycznie czekać na przesyłkę, wtedy bez większego czytania klikamy w linki typu “zobacz status” czy “szczegółowe informacje”. Tak więc jeżeli nie robiłeś żadnych kopii zapasowych, to najwyższy czas zacząć za nim będzie za późno. Na rynku mamy dużo firm oferujących rozwiązania w chmurze, jednak możemy także skorzystać z takich usług jak Google Drive, Dropbox, OneDrive czy Mega. Wszystko zależy od wielkości kopii. Dobry rozwiązaniem jest także zewnętrzny dysk USB, czy zastosowanie dysku sieciowego NAS. Przy NASie należy pamiętać, o przyznaniu poprawnych uprawnień, tak aby nasz dysk także nie padł ofiarom CryptoLockera.

Jak się bronić?

1. Przede wszystkim wykonywać kopię bezpieczeństwa. Przechowywać w chmurze, bądź na dysku zewnętrznym. Proszę jednak uważać na zmapowane dyski z chmury, ponieważ też mogą zostać zaszyfrowane.

2. Czytaj, czytaj, czytaj. Sprawdź, kto jest nadawcą wiadomości. Przeczytaj treść maila, najczyściej jest to treść z translatora, jeżeli wydaje się podejrzana od razu kasuj wiadomość.

3. Nie klikaj w żadne załącznik z podejrzanych maili.

4. Nie klikaj w linki z podejrzanych maili.

Kliknąłem. Co dalej?

Jeżeli z jakiś powodów kliknąłeś w link, czy też otworzyłeś załącznik jak najszybciej wyłącz komputer. Jeżeli czujesz się siłach odłącz dysk twardy od komputer i podłącz do innego najlepiej z systemem Linux, lub uruchom Live CD np. Ubuntu. Następnie zrób kopie ważnych dokumentów i spróbuj zlokalizować i usunąć złośliwe oprogramowanie.