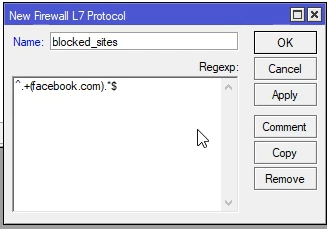

Firewall Layer 7 – blokowanie stron www

Jest wiele powodów dla których powinniśmy wprowadzić ograniczenia w dostępie do Internetu w firmie czy w domu. Większość współczesnego szkodliwego oprogramowania typu ransoware, malware do komunikacji wykorzystuje adresy dnsowe, a może po prostu chcemy zablokować strony erotyczne, czy media społecznościowe. Wykorzystują router Mikrotik, jako urządzenie brzegowe możemy takie ograniczenia dodać na kilka sposobów.